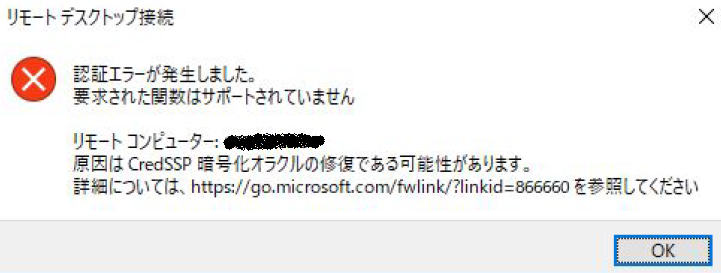

久しぶりにあるサーバ(Windosw2016)にRDP接続しようとすると、こんなメッセージが。

■お急ぎの方向け

①接続先サーバで対策する場合

・[コントロールパネル]>[システム]>[リモートの設定]

・ネットワークレベル認証のみ許可(推奨)のチェックを外す

②接続元クライアントで対策する場合

管理者コマンドプロンプトから下記コマンド実行(一行のコマンドラインです)

REG ADD HKLM¥Software¥Microsoft¥Windows¥CurrentVersion¥Policies¥System¥CredSSP¥Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

■原因調査

とりあえず示された詳細URLを参照してみると。

どうやらクライアントだけパッチが当たった(サーバは普段パッチ更新なし)ので、

通信可能な組み合わせから外れてしまったみたいです。

過去にはこんな情報も出てた様子。

2018 年 5 月の更新プログラム適用によるリモート デスクトップ接続への影響

今回はまさにこのパターンでしょうか。

こちらのMSサイトにはいくつか回避策が記載されていました。

取りうる手段は3つ。

A:リモートデスクトップ接続元にてグループポリシーを変更する

①gpedit.mscから「暗号化オラクルの修復」をダブルクリック

②有効、保護レベル:脆弱 に設定

B:リモートデスクトップ接続元にて以下レジストリを追加

前述↑の「お急ぎの方向け②」を参照下さい。

C:リモートデスクトップ接続先 で NLA (Network Level Authentication) を強制しないようにする

前述↑の「お急ぎの方向け①」を参照下さい。

ちなみに、サーバにパッチを適用する事で通信可能な組み合わせを復旧する事も出来ます。

下記サイトで対象OS(バージョン)ごとの対象KB名が公開されてます。

CVE-2018-0886 | CredSSP のリモートでコードが実行される脆弱性